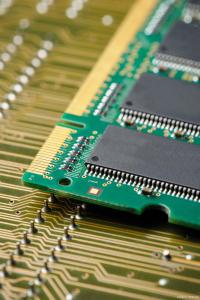

尊湃芯片窃密:有人白天华为晚上尊湃 内外勾结窃密案揭秘

“人员整编制挖角”、“白天在华为,晚上在尊湃”、“内外勾结窃取保密信息”、“伪造离职假象”……这些细节曝光了一起震惊业界的“尊湃窃取华为芯片商业秘密案”,该案导致14人被判刑。根据现有信息,这个窃密团伙可能在成立尊湃之前就开始策划非法牟利。

2020年底,窃密案首犯张琨(美国籍)拉拢了他在华为海思的原下属刘某,随后又拉拢周某、顾某某等人,形成了一个WIFI芯片核心高管团队。这些人对原华为产品端到端人员进行整编制挖角,涉及芯片的射频、SoC、数字、算法、解决方案、封装等各个环节,员工共近百人。

2021年初,尊湃正式成立,对外宣称专注WIFI6芯片研发和生产。创业第一年,海思前员工占比高达60%。为了掩人耳目,他们分批离职,多人在职华为期间周末到尊湃工作;周某、王某某等人甚至白天在华为,晚上去尊湃。为规避华为的竞业限制协议和其他风险,一些离职员工改名换姓,如高管周某化名胡某,顾某某化名杜某某,王某某化名王某扬。他们还通过抄写、拍照、截图等方式窃取芯片电路图、版图、规格参数,作为入职尊湃的“投名状”。

更令人震惊的是,在华为已有保密措施的情况下,有人竟内外勾结窃取保密信息。例如,刘某、张某某、高某与华为多名在职员工(屠某某、赵某某)内外勾结,通过手抄和截屏方式窃取保密信息;何某某绕过安全系统获取公司机密,将芯片版图、电路图截屏后通过华为内部通讯工具层层转发到公司外部,用于入职尊湃后使用。

在这些不法行为下,尊湃仍连续多轮融资。2022年5月,尊湃获得10余家机构数亿元Pre-A轮融资。同年11月,该公司再获Pre-A+轮投资。2023年1月,数家机构参投尊湃A轮融资。

相关新闻

尊湃窃取华为芯片技术案宣判 14人获刑罚金千万

2025-08-01 21:44:13尊湃窃取华为芯片技术案宣判尊湃剽窃华为芯片技术遭重罚 14人被判刑罚金千万

2025-08-01 21:46:41尊湃剽窃华为芯片技术遭重罚中国芯片设备公司起诉美企窃密 核心技术保卫战

差一万元就是一亿元,这个看似刻意的索赔金额背后,是一场关乎中国半导体核心技术自主权的保卫战。北京知识产权法院立案大厅,一份案号为(2025)京73民初908号的卷宗被正式录入系统

2025-08-15 08:53:53中国芯片设备公司起诉美企窃密国安部发文提示:境外生产芯片或留“后门” 警惕隐形窃密通道

技术后门是指绕过正常安全检查机制以获取对程序或系统访问权限的方法。虽然初衷是为了方便开发者调试和修复漏洞,但如果未及时移除,被恶意攻击者利用,就会变成严重的安全隐患,允许未经授权的访问和敏感信息的窃取

2025-07-23 11:26:06国安部发文提示知名企业运维员窃密 迷雾重重谁在窃密

某知名企业的内部文件外泄,涉及国家核心利益。国家安全机关迅速介入调查,最初将重点放在知悉此份文件的人员身上,但这些人均不具备作案动机和条件。案件看似陷入僵局,直到一份设备维护记录引起了注意

2025-02-19 12:37:04知名企业运维员窃密女子主动投敌疯狂窃密被抓 为境外疯狂窃密

2025-04-15 18:17:24女子主动投敌疯狂窃密被抓